Microsoft Information Protection (MIP)

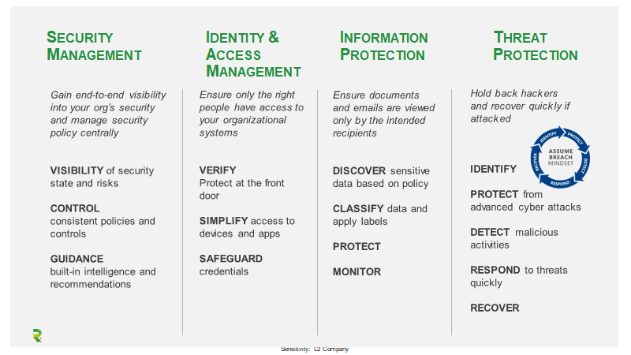

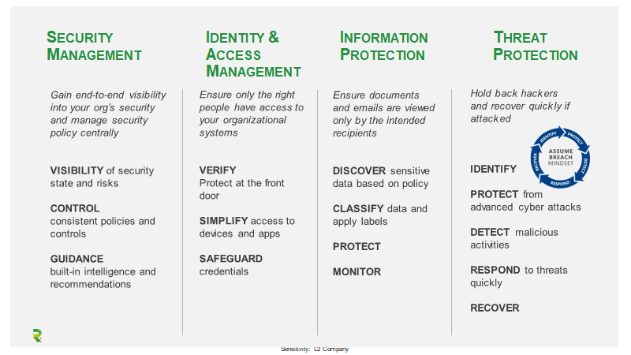

Sous ce dénominateur, Microsoft propose un certain nombre de solutions qui permettent de découvrir, classifier et protéger ou restaurer des informations sensibles et personnellement identifiables, où qu'elles se trouvent : au niveau local, dans le cloud, sur un appareil ou dans une application. Ces moyens de protection des informations confidentielles peuvent s'avérer particulièrement utiles lorsque vous devez satisfaire à des exigences légales, comme le RGPD.

Concrètement, ce volet permet de contrôler qui reçoit et ouvre certains fichiers, à quel moment et avec quel appareil. Vous pouvez également détecter les infractions à la politique et le comportement à risque et identifier les tendances. Pour protéger des fichiers sensibles et risqués, vous pouvez par exemple les crypter. Mais vous pouvez également bloquer l'accès à ces fichiers à distance, quel que soit le nombre de copies prises.

Microsoft Identity & Access Management (IAM)

Microsoft EMS comprend une plateforme permettant de gérer les identités de manière efficace et sécurisée, en veillant à ce que les bonnes personnes – comme les collègues et les partenaires - disposent de droits d'accès pour les bons fichiers et environnements. Azure RMS et Windows RMS (Rights Management Services) sont des éléments connus de cette plateforme, mais l'élément le plus populaire est peut-être la politique Conditional Access que vous pouvez mettre en place. Cela permet de contrôler où et sur quel appareil une personne se connecte, mais aussi de déterminer via des règles et des procédures quels appareils ont accès à vos différents services et sources de données.

Afin de protéger encore mieux l'identité de vos utilisateurs, vous pouvez également utiliser l'une des nombreuses options d'authentification multiple (MFA, multi-factor authentication) contenues dans Microsoft IAM. Vous obtenez ainsi une vérification supplémentaire lors de la connexion, par exemple via l'envoi d'un code de sécurité par SMS sur votre GSM. Dans la formule d'abonnement plus chère, vous avez même la possibilité de bloquer automatiquement des comptes ou d'obliger l'utilisateur à changer son mot de passe dès que le système détecte des mouvements anormaux. La localisation des appareils fait également partie des possibilités.

Dans tout cela, il s'agit surtout de limiter l'accès des personnes non autorisées et des criminels, mais pas la productivité de vos propres travailleurs. C'est pourquoi, dans certains cas, il peut être indiqué d'utiliser la possibilité de connexion unique (single-sign on, SSO) avec un seul mot de passe fort. En permettant à vos collaborateurs d'accéder en un seul clic à toutes vos apps – sur site et dans le cloud –, vous les libérez de la nécessité de retenir tous les mots de passe pour leurs comptes individuels.

Microsoft Advanced Threat Protection (ATP)

Enfin, pour encore mieux protéger vos ressources et optimiser votre sécurité intégrale, Microsoft propose un certain nombre de solutions ATP, dont Office 365 ATP, Microsoft Defender ATP et Azure ATP. Celles-ci visent respectivement la sécurisation des documents et des machines ainsi que la gestion de l'identité et de l'accès. Office 365 ATP permet notamment de supprimer de manière proactive les liens dangereux et les annexes des e-mails.

Last but not least, vous trouverez également dans cette catégorie Azure Sentinel, une solution cloud pour Security Information & Event Management (SIEM). Celui-ci fournit un aperçu global des différentes sources de données et applications de sécurité, y compris d'autres fournisseurs. Alors que chaque application se concentre sur son propre domaine et qu'elle ne peut souvent pas voir s'il y a également un impact en dehors de ce domaine spécifique, Sentinel conserve néanmoins une vue d'ensemble. Vous trouverez de plus amples informations sur la gestion de la sécurité dans le cloud de toutes vos charges de travail avec Azure Security Center et Sentinel dans un article de blog précédent. Et pour ceux qui veulent connaître tous les détails techniques à ce sujet, il y a aussi l'enregistrement de notre webinaire.

Envie d'en savoir plus sur la manière dont M365 peut renforcer votre sécurité ?

Nous vous aidons dans votre approche de la sécurité via différents Cloud Security Workshops, basés sur Microsoft 365 Security ou un security cloud journey. Contactez nos experts à l’adresse info@realdolmen.com. Il va de soi que vous pouvez aussi vous adresser à votre interlocuteur habituel chez Realdolmen à cet effet.

Microsoft 365 (M365) regroupe deux solutions connues et populaires : le système d'exploitation Windows 10 et la suite Office 365 (O365) basée sur le cloud. Cerise sur le gâteau, Microsoft y ajoute avec EMS (Enterprise Mobility + Security) une suite de sécurité complète. Ce n'est pas un luxe superflu, étant donné que les entreprises semblent de moins en moins avoir une idée claire de l'emplacement de leurs données : au niveau local ou dans le cloud ? Et auprès de quel fournisseur exactement ?

Microsoft 365 (M365) regroupe deux solutions connues et populaires : le système d'exploitation Windows 10 et la suite Office 365 (O365) basée sur le cloud. Cerise sur le gâteau, Microsoft y ajoute avec EMS (Enterprise Mobility + Security) une suite de sécurité complète. Ce n'est pas un luxe superflu, étant donné que les entreprises semblent de moins en moins avoir une idée claire de l'emplacement de leurs données : au niveau local ou dans le cloud ? Et auprès de quel fournisseur exactement ?